Conseils de sécurité

Nous comprenons que la sécurité des informations est de la plus haute importance pour vous lorsqu'il s'agit d'établir des connexions de bureau à distance. Nous appliquons des technologies de sécurité standard pour protéger vos données et nous conformer aux normes de sécurité les plus strictes.

Pour établir une connexion de support de bureau à distance avec un client, l'opérateur du service d'assistance doit démarrer l'application ISL Light qui contient la clé publique RSA de 2048/4096 bits du serveur ISL Online. ISL Online sécurise sa connexion standard de bureau à distance en utilisant un chiffrement de bout en bout AES de 256 bits. Les serveurs STUN/TURN permettent une connexion directe, tandis que le canal de signalisation et de contrôle reste sur les serveurs ISL Online. Dans de tels cas, ECDSA P-256 gère la négociation des clés de chiffrement en utilisant l'algorithme d'échange de clés Diffie-Hellman, sécurisant ainsi la connexion par un chiffrement de bout en bout AES de 256 bits.

Le logiciel prend en charge l'authentification à deux facteurs, les journaux d'audit exportables, l'enregistrement automatique des sessions et l'authentification externe.

Pour un aperçu plus détaillé, veuillez lire notre déclaration de sécurité.

Ci-dessous, nous souhaitons vous donner un aperçu rapide de certaines des fonctionnalités les plus importantes fournies par ISL Online pour garantir une utilisation sécurisée du logiciel de bureau à distance.

Connexion

Lorsque vous vous connectez à votre compte ou à ISL Light, nous vous recommandons d'utiliser un mot de passe fort et de définir une authentification à deux facteurs pour rendre votre compte plus sécurisé.

Utiliser un mot de passe de compte puissant

La sécurité de vos données dépend non seulement de la puissance de la méthode de cryptage mais aussi de la puissance de votre mot de passe.

Pour vous aider à créer un mot de passe fort, la politique de sécurité des mots de passe d'ISL Online est basée sur les dernières spécifications du NIST. Votre mot de passe doit comporter au moins 8 caractères. Vous êtes autorisé à utiliser n'importe quel caractère ASCII imprimable et des espaces, tandis que les espaces en début et en fin de mot de passe seront supprimés. Votre mot de passe est vérifié par rapport à la liste de refus, qui comprend les mots de passe les plus courants et les plus simples.

Définir l'authentification à deux facteurs

L'authentification à deux facteurs (2FA) est une couche de sécurité supplémentaire pour les techniciens du service d'assistance et les professionnels de l'informatique. Avec 2FA activé, les opérateurs ne peuvent se connecter au système ISL Online qu'en passant par un processus de vérification en deux étapes en fournissant quelque chose qu'ils connaissent (mot de passe) et quelque chose qu'ils ont (jeton 2FA).

Comment configurer l'authentification à deux facteurs

Important : Nous vous recommandons de définir plusieurs méthodes d'authentification à deux facteurs, telles que mobile et e-mail. Cela vous donne une autre option pour vous connecter, au cas où vous perdez l'accès avec une méthode.

Authentification externe (licence serveur uniquement)

Différents types de schémas d'authentification peuvent être intégrés au système ISL Online, tels que OpenLDAP, Microsoft Active Directory, Novell eDirectory ou RADIUS. Lorsque l'authentification externe est configurée, les droits d'accès des opérateurs et les autorisations d'utilisation du logiciel ISL Online sont gérés par les administrateurs informatiques à l'aide de leurs répertoires de gestion des utilisateurs.

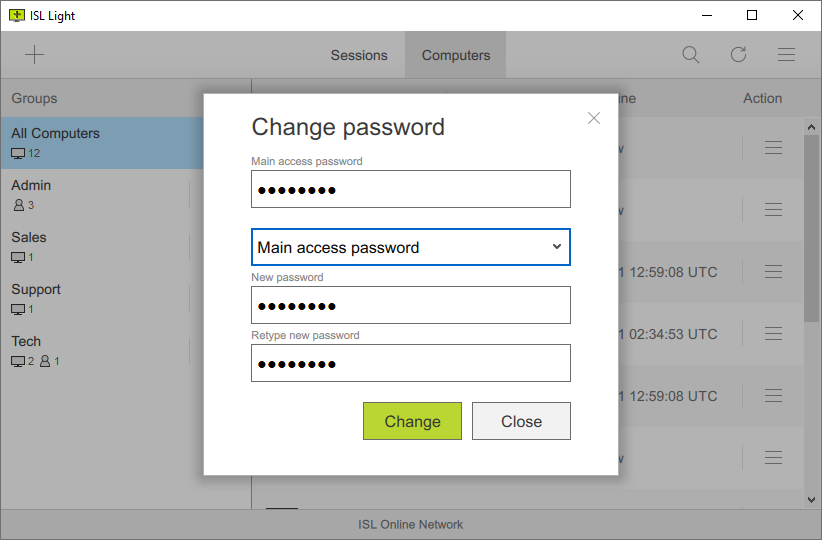

Mot de passe d'accès

Lorsque vous installez l'accès sans surveillance (ISL AlwaysOn) sur un ordinateur distant, vous devez définir un mot de passe d'accès sécurisé. Ce sera votre mot de passe d'accès principal, que vous devrez fournir à chaque fois que vous essayez d'accéder à l'ordinateur distant.

Mot de passe d'accès principal

Le mot de passe d'accès principal est un mot de passe d'accès défini lors de l'installation et peut être utilisé pour se connecter à l'ordinateur distant par n'importe quel utilisateur.

Mot de passe d'accès du connexion

Si vous avez un accès partagé à un ordinateur distant avec d'autres utilisateurs de votre compte, vous avez la possibilité de définir un mot de passe différent pour chaque utilisateur. Le mot de passe d'accès à la connexion peut être défini manuellement dans les paramètres ISL AlwaysOn.

Mot de passe à usage unique

Générez manuellement des mots de passe à usage unique dans les paramètres ISL AlwaysOn. Chaque mot de passe à usage unique ne peut être utilisé qu'une seule fois pour se connecter à un ordinateur distant.

Lire le manuel Voir la vidéo (3:14)

Paramètres additionnels

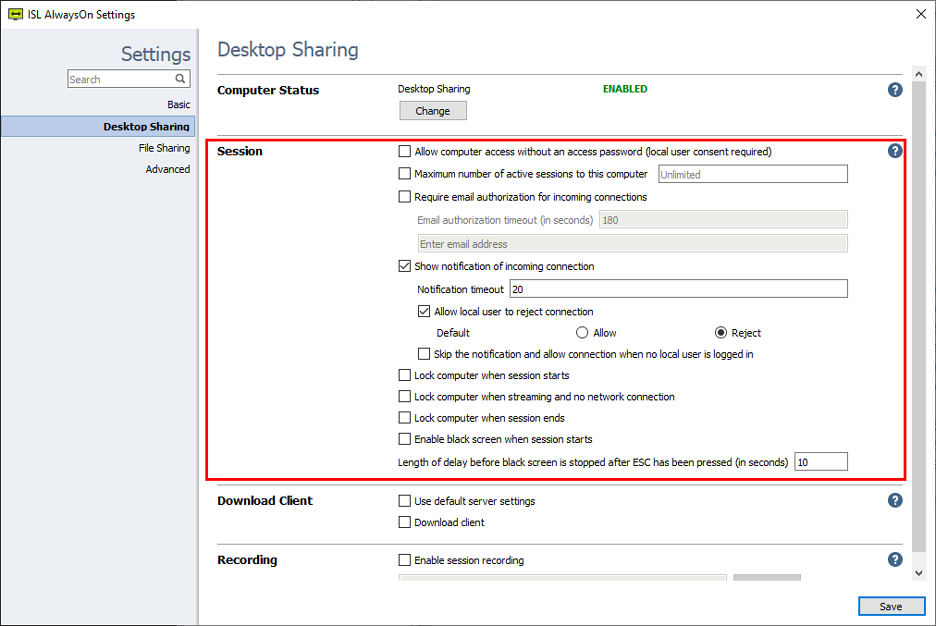

Les paramètres ISL AlwaysOn vous permettent de modifier ou de personnaliser plusieurs paramètres de sécurité pour la connexion à un ordinateur sans surveillance.

Permettre également l'access avec l'autorisation de l'utilisateur local et sans mot de passe d'access.

Permet à l'opérateur de se connecter à un ordinateur distant sans mot de passe d'accès. Dans ce cas, l'utilisateur local doit approuver la connexion. Pour utiliser ce paramètre, vous devez utiliser les paramètres de ligne de commande suivants lors du démarrage de ISL Light :

ISLLight.exe --username "<isl_online_username>" --password "<password>" --connect-search "<computer_description>/<computer_name>" --consent-message "<message to be displayed>"

Nombre maximum de sessions actives sur cet ordinateur

Permet de définir le nombre maximum de sessions actives sur cet ordinateur. Par exemple, pour limiter l'accès à une seule connexion simultanée à l'ordinateur, utilisez la valeur "1". La valeur par défaut est réglée sur Illimité.

Afficher la notification de connexion entrante

Permet au client de voir une notification de compte à rebours lorsqu'une connexion est établie avec son ordinateur. Vous pouvez spécifier le délai d'expiration et les options disponibles pour l'utilisateur local. Après l'expiration du délai, l'action par défaut est exécutée si l'utilisateur distant est autorisé à rejeter la connexion.

Autoriser l'utilisateur local à rejeter la connexion

Cette option devient disponible si vous avez activé l'option "Afficher la notification de connexion entrante". L'utilisateur local voit une notification qui lui donne la possibilité d'accepter ou de rejeter la connexion établie par le supporteur.

Verrouiller l'ordinateur lorsqu'une session démarre

Verrouillez l'ordinateur distant lorsque la session démarre, vous devrez entrer les informations du compte pour vous connecter.

Verrouiller l'ordinateur lors du streaming et pas de connexion réseau

Si la connexion est interrompue alors que vous êtes connecté à l'ordinateur distant, l'ordinateur distant est automatiquement verrouillé.

Verrouiller l'ordinateur à la fin d'une session

Verrouiller automatiquement l'ordinateur distant à la fin de la session.

Activer l'écran noir au démarrade de la session

L'utilisateur local verra un écran noir lorsque la session à distance est active.

Délai avant que l'écran noir s'arrête après avoir appuyé sur ESC (en secondes)

Définissez le délai d'attente en secondes qui commence lorsque vous appuyez sur ESC. Une fois le délai expiré, l'écran noir est désactivé et le client local peut voir l'écran. Le délai d'attente maximal est de 180 secondes.

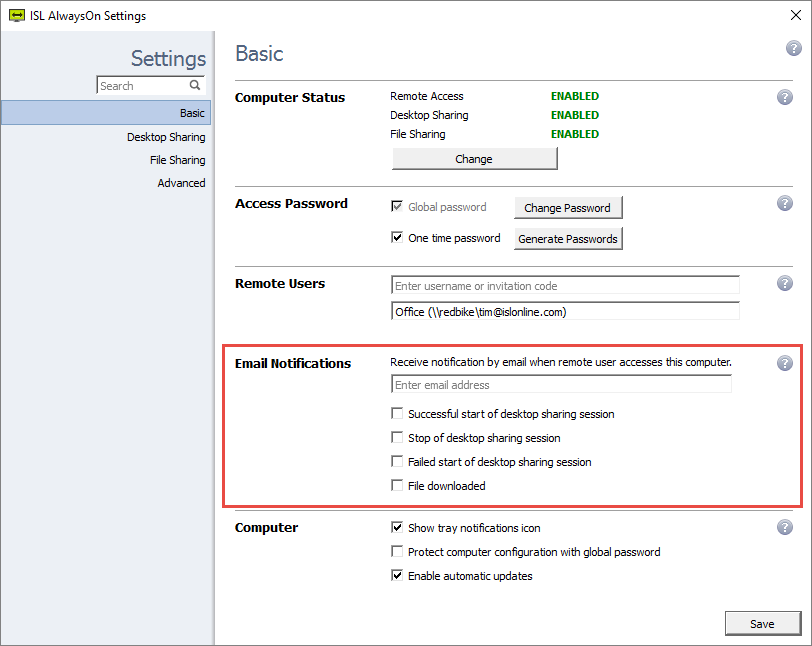

Notifications par email

Recevez une notification par e-mail chaque fois qu'une session d'accès à distance démarre, s'arrête, échoue ou qu'un fichier est téléchargé sur un ordinateur spécifique.

Lire le manuel Voir la vidéo (0:58)

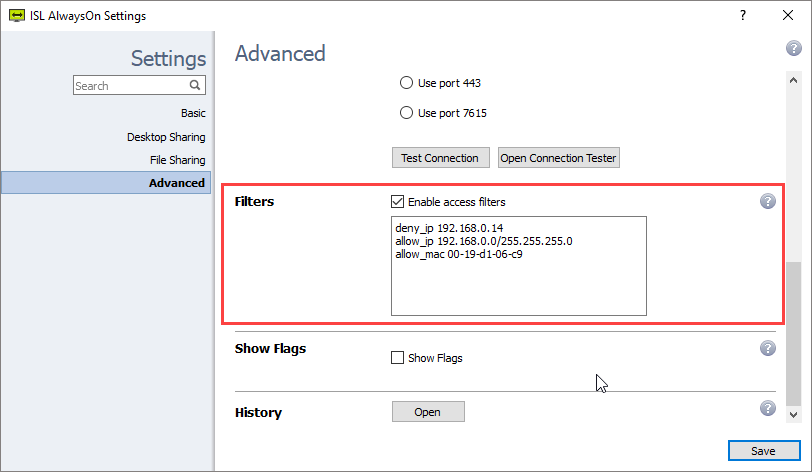

Filtres d'accès

Pour des raisons de sécurité, vous pourriez vouloir restreindre l'utilisation du logiciel ISL Online au sein de votre organisation. Vous avez la possibilité de limiter l'accès aux données aux serveurs ISL Online en fonction des adresses IP et/ou des adresses MAC. Vous pouvez utiliser la fonction "autoriser" pour spécifier des listes d'adresses IP/ MAC autorisées à démarrer une session de support à distance ou à accéder à un ordinateur non surveillé. D'autre part, vous pouvez utiliser la fonction "refuser" pour spécifier les listes d'adresses IP/ MAC. Ces règles peuvent être définies pour un utilisateur spécifique ou pour l'ensemble du domaine sur le serveur ISL Online.

Par exemple, vous pouvez autoriser vos employés à générer des codes de session pour une session de support à distance depuis le bureau uniquement (la plage d'adresses IP de votre société).

- deny_ip 192.168.0.14

- allow_ip 192.168.0.13/255.255.255.0

- allow_mac 00-19-d1-06-c9

Les adresses IP et MAC peuvent être usurpées, donc les filtres ne remplacent pas un mot de passe d'accès fort !

Lire le manuel Voir la vidéo (0:56)

Filtrage des port

Un bon logiciel de bureau à distance fonctionne sans avoir à ajuster le pare-feu.

Avec ISL Online, votre pare-feu peut rester intact car ISL Light initie automatiquement une connexion sortante, essayant de se connecter en utilisant les ports 7615, 80 ou 443.

Cependant, les grandes organisations peuvent avoir une politique en place concernant la configuration de leurs pare-feux ou de leurs serveurs proxy. Les administrateurs système pourraient vouloir ouvrir uniquement le port 7615 pour laisser passer directement le trafic ISL Online et continuer à filtrer le reste. Ils peuvent également configurer une exception de nom DNS ou une exception d'adresse IP.

Indépendamment de la configuration réseau, les applications ISL Online essaieront automatiquement différentes approches pour trouver un moyen de transport fonctionnel (détection des paramètres de proxy, utilisation de WinINet, création d'un tunnel, utilisation du DNS générique, etc.). Lorsqu'une connexion directe est utilisée, le pare-feu doit autoriser la connexion via les ports nécessaires pour les protocoles STUN et TURN. Le port 3478 est le plus souvent utilisé, cependant, les connexions de relais se font sur des ports élevés arbitraires.

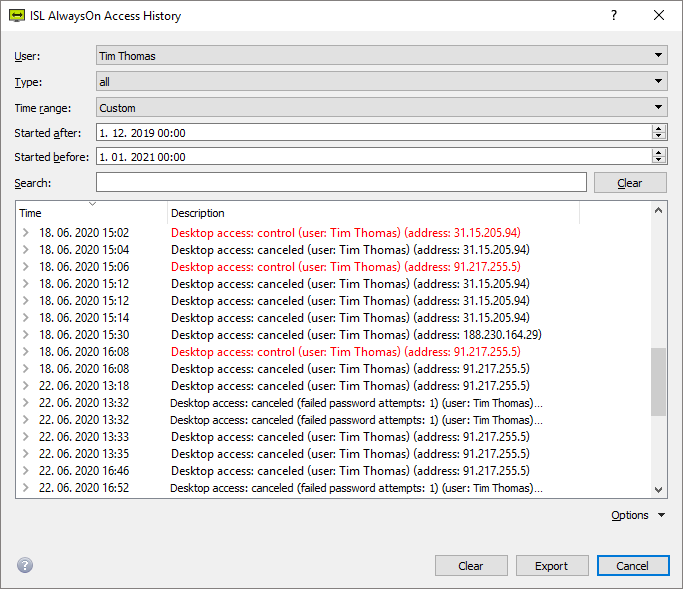

Historique d'accès à l'ordinateur

Recherchez les connexions qui ont été établies dans votre compte, les horodatages de connexion au bureau et d'autres informations utiles.

Lire le manuel Voir la vidéo (0:34)

Restriction sur les fonctionnalités

Le bureau à distance est un outil universel, utilisé pratiquement dans toutes les industries. En conséquence, il existe d'innombrables cas d'utilisation différents qui nécessitent des solutions très flexibles permettant de restreindre les fonctionnalités pour adhérer à des normes de sécurité distinctes.

ISL Online vous permet de restreindre les fonctionnalités disponibles lors d'une session : prise de contrôle de l'ordinateur distant, transfert de fichiers entre le client et l'opérateur et bien d'autres fonctionnalités.

Un exemple de cas où la restriction d'une fonctionnalité est essentielle : un employé de banque devrait pouvoir voir l'écran d'ordinateur d'un client, mais ne devrait jamais pouvoir commencer à partager son propre bureau. Dans ce cas, le partage de bureau côté bureau peut être désactivé.

Option Intranet (LAN uniquement)

Certaines grandes organisations n'utilisent ISL Online que pour leur support interne dans différents emplacements géographiques. Dans de tels cas, le logiciel de bureau à distance doit permettre d'établir des sessions de bureau à distance au sein d'un réseau local (LAN) uniquement.

Si vous prévoyez d'utiliser ISL Online uniquement sur votre réseau local (intranet), il n'est pas nécessaire d'avoir une adresse IP publique. Vous n'avez besoin que d'une adresse privée dans la plage des réseaux privés (comme spécifié dans la RFC 1918).

Questions les plus fréquentes

-

Quels ports doivent être ouverts pour la solution Cloud ?

Le port 7615 est le choix préféré et vous pouvez le considérer comme le port ISL Online standard, tout comme 22 est ssh, 23 telnet, 25 smtp, 3389 rdp etc. - vous pouvez également le trouver dans liste des ports sur wikipedia.

Avoir un port spécifique est également très pratique - si vous avez une certaine politique d'entreprise et utilisez un pare-feu/proxy, mais vous souhaitez l'ajuster pour autoriser le trafic ISL Online, nous vous demandons simplement d'ouvrir le port 7615 et tous les produits ISL Online fonctionneront. Si nous n'utilisions que 80/443, l'administrateur aurait du mal à essayer d'autoriser ISL Online mais à limiter le reste du trafic qui passe également par le port 80/443.

En général, la première chose à considérer lorsqu'il s'agit d'un environnement proxy est de vérifier auprès de l'administrateur système/réseau s'il est possible de faire une exception. Cela ne signifie pas que vous désactivez complètement le proxy, laissez simplement passer le trafic ISL Online directement et continuez à filtrer le reste. Si le proxy prend en charge les exceptions de nom DNS, autorisez la connexion tcp sortante directe pour le port 7615 vers *.islonline.net. Si le proxy ne prend en charge que les exceptions de numéro IP, vérifiez ce lien pour une liste actuelle de nos adresses IP de serveur. La connexion directe offre les meilleures performances et des délais minimaux.

Dans un monde idéal de connexions directes et de politiques de sécurité flexibles, l'histoire se terminerait ici, mais comme il existe de nombreux clients derrière des pare-feu/proxy d'entreprise où seul le trafic http et https est autorisé (donc, le port 80 et/ou 443) et le système/ les administrateurs réseau ne veulent pas ou ne sont pas autorisés à ajouter des exceptions, nous prenons également en charge cela et nos applications essaient de trouver un transport fonctionnel même dans ces situations (détecter les paramètres de proxy, utiliser wininet, créer un tunnel, utiliser le dns générique - aide avec quelques mandataires, etc.).

Les situations dans lesquelles un tel filtrage est impliqué peuvent souffrir de retards supplémentaires, principalement dus à des temporisations de transport dans le processus d'établissement de connexion. Les produits ISL Online (enfin, sauf si vous forcez un certain type de transport via le registre ou la ligne de commande) essaient toujours la connexion directe à l'aide du port 7615 et si cela échoue, ils essaient les ports 80 et 443 avec diverses méthodes de proxy. Chaque type de transport a un délai d'attente de 7 secondes et sur Windows, nous essayons 8 types de transport, donc si c'est le dernier qui passe, cela signifie presque 1 minute de retard. Si un client se plaint de longs retards, la meilleure chose à faire est de se connecter à l'ordinateur problématique et de cliquer sur trouver le meilleur transport dans notre testeur de connexion utilitaire. Il vous montrera une liste de transports réussis ainsi que le taux de transfert moyen, les retards, etc. Ces résultats vous permettront de forcer le meilleur transport. Vous et votre client apprécierez le délai de connexion réduit.

Si vous avez besoin d'aide pour gérer les produits ISL Online dans des environnements proxy, vous pouvez contacter l'équipe ISL Online par téléphone, par e-mail ou via notre Live Chat.

-

Combien de temps le système conserve-t-il une session ISL Light ?

Une session est active pendant qu'ISL Light est actif. Lorsque ISL Light est fermé ou que seule la session est fermée en appuyant sur le bouton "Terminer la session", la session n'est plus active. Le système conserve les informations de base de la session (numéros IP des ordinateurs ISL Light et clients, transcription du chat, quantité de données transférées, etc.). La session peut également être automatiquement terminée après le temps d'inactivité spécifié par l'utilisateur (lien). Le temps d'inactivité compte comme le temps écoulé depuis la dernière action de l'utilisateur sur l'ordinateur.

-

Comment dois-je configurer mon pare-feu pour une expérience ISL Online optimale ?

Si vous ne filtrez pas les connexions sortantes, vous n'avez pas besoin d'apporter de modifications. Cependant, si vous filtrez les connexions sortantes, veuillez mettre en liste blanche toutes les connexions à *.islonline.net, si votre pare-feu autorise la liste blanche DNS. Si vous ne pouvez ajouter que des adresses IP à la liste blanche, lisez la question suivante.

-

Comment devrais-je configurer mon pare-feu pour une expérience ISL Online optimale si mon pare-feu ne prend pas en charge la liste d'autorisations DNS ? Quelles adresses IP devrais-je autoriser ?

Veuillez vous référer à la liste des serveurs pour une liste à jour des adresses IP de nos serveurs. Cependant, veuillez garder à l'esprit que la liste de nos serveurs change au fil du temps (de nouveaux serveurs sont ajoutés, les anciens serveurs sont mis hors service), vous devez donc vérifier le lien fourni de temps en temps et mettre à jour votre pare-feu de manière appropriée. Au lieu de cela, le proxy direct intermédiaire ISL Online peut être configuré pour minimiser la liste de règles et maintenir sa maintenance au minimum. Pour plus d'informations, veuillez vous référer au manuel.

-

Dans quelle mesure votre logiciel ISL Light est-il sécurisé pour empêcher les « pirates » d'accéder à mon ordinateur lors de l'utilisation de votre logiciel ?

ISL Light utilise le cryptage SSL/TLS standard de l'industrie. Vous pouvez être sûr que votre session est privée - elle est cryptée de bout en bout - d'ISL Light Client à ISL Light. Le client doit également autoriser chaque action, de sorte que l'opération ne peut pas simplement prendre le contrôle de votre ordinateur. Vous n'avez pas besoin de modifier quoi que ce soit dans les paramètres de votre système d'exploitation. Pour plus d'informations, veuillez vous référer à la page de sécurité.

-

La session continue-t-elle si mon adresse IP locale change au milieu de la session ?

Oui, ISL Light se reconnecte au serveur, c'est presque la même chose que si vous débranchez le câble et le rebranchez.

Continuer à lire : En savoir plus sur la sécurité