Suggerimenti per la sicurezza

Comprendiamo che per te quando si tratta di stabilire connessioni desktop remote la sicurezza delle informazioni è della massima importanza. Per proteggere i tuoi dati e rispettare i più severi standard di sicurezza applichiamo tecnologie di sicurezza standard del settore.

Per stabilire una connessione di assistenza desktop remota con un cliente, l'operatore di helpdesk deve avviare l'applicazione ISL Light che contiene una chiave pubblica RSA a 2048/4096 bit del server ISL Online. ISL Online protegge la sua connessione desktop remota standard utilizzando la crittografia end-to-end AES a 256 bit. I server STUN/TURN consentono una connessione diretta, mentre la segnalazione e il canale di controllo rimangono sui server ISL Online. In questi casi, ECDSA P-256 gestisce la negoziazione della chiave di crittografia utilizzando l'algoritmo di scambio di chiavi Diffie-Hellman, proteggendo la connessione con la crittografia end-to-end AES a 256 bit.

Il software supporta l'autenticazione a due fattori, i registri di controllo esportabili, la registrazione automatica della sessione e l'autenticazione esterna.

Per una panoramica più dettagliata, leggi la nostra dichiarazione di sicurezza.

Di seguito vogliamo darti una rapida panoramica di alcune delle funzionalità più importanti fornite da ISL Online per garantire un uso sicuro del software desktop remoto.

Accedi

Quando accedi al tuo account o a ISL Light, ti consigliamo di usare una password complessa e di impostare l'autenticazione a due fattori per rendere il tuo account più sicuro.

Usa una password sicura per l'account

La sicurezza dei tuoi dati dipende non solo dalla sicurezza del metodo di crittografia, ma anche dalla sicurezza della tua password.

Per aiutarvi a creare una password forte, la politica di sicurezza delle password di ISL Online si basa sulle ultime specifiche NIST. La password deve essere lunga almeno 8 caratteri. È possibile utilizzare tutti i caratteri ASCII stampabili e gli spazi, mentre gli spazi iniziali e finali verranno rimossi. La password viene verificata in base all'elenco di rifiuto, che consiste nelle password più comuni e semplici.

Imposta autenticazione a due fattori

L'autenticazione a due fattori (2FA) è un ulteriore livello di sicurezza per i tecnici dell'helpdesk e i professionisti IT. Con 2FA abilitato, gli operatori possono accedere al sistema ISL Online solo eseguendo un processo di verifica in due fasi fornendo qualcosa che conoscono (password) e qualcosa che hanno (token 2FA).

Come impostare l'autenticazione a due fattori

Importante: ti consigliamo di impostare più di un metodo di autenticazione a due fattori, ad esempio cellulare ed email. Questo ti dà un'opzione di backup per accedere, nel caso in cui perdi l'accesso con un metodo.

Autenticazione esterna (solo per licenza server)

Possono essere integrati nel sistema ISL Online vari tipi di schemi di autenticazione, come OpenLDAP, Microsoft Active Directory, Novell eDirectory o RADIUS. Quando è configurata l'autenticazione esterna, i diritti di accesso dell'operatore e i permessi per usare il software ISL Online sono gestiti dagli amministratori IT usando le loro cartelle di gestione degli utenti aziendali.

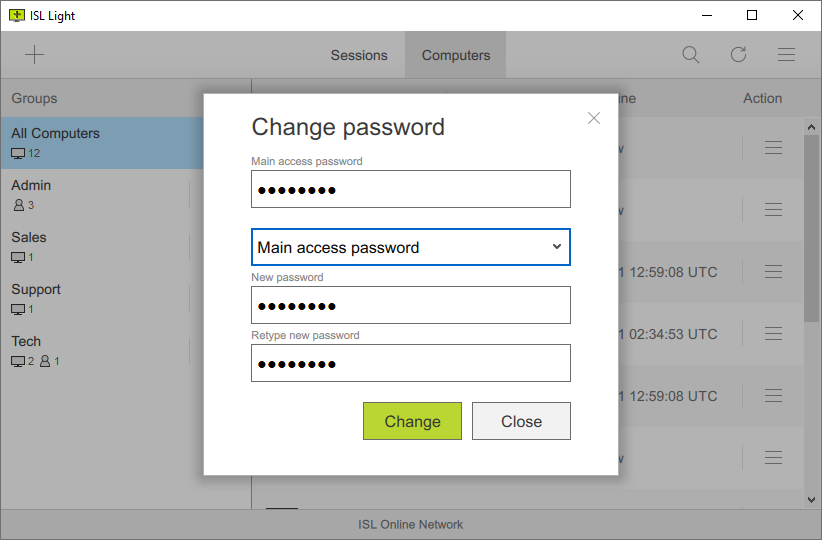

Password di accesso

Quando si installa l'accesso automatico (ISL AlwaysOn) in un computer remoto, è necessario impostare una password di accesso protetto. Questa sarà la tua password di accesso principale, che dovrai fornire ogni volta che tenti di accedere al computer remoto.

Password di accesso principale

La password di accesso principale è una password di accesso che viene definita durante l'installazione e può essere utilizzata per connettersi al computer remoto da qualsiasi utente.

Password accesso connessione

Se hai condiviso l'accesso ad un computer remoto con altri utenti nel tuo account, hai la possibilità di impostare una password diversa per ogni utente. La password di accesso alla connessione può essere impostata manualmente nelle impostazioni di ISL AlwaysOn.

Password una tantum

Genera manualmente password monouso nelle impostazioni di ISL AlwaysOn. Ogni password monouso può essere usata solo una volta per connettersi ad un computer remoto.

Leggi il manuale Guarda un video (3:14)

Altre impostazioni

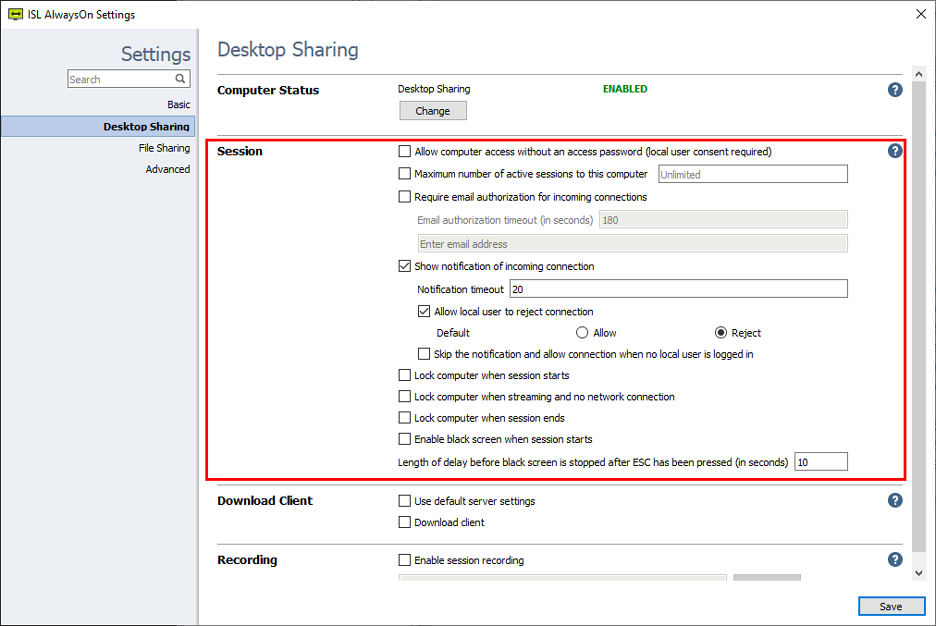

Le impostazioni di ISL AlwaysOn consentono di modificare o personalizzare diverse impostazioni di sicurezza per la connessione a un computer non presidiato.

Consenti l'accesso al computer anche con il consenso dell'utente locale e nessuna password di accesso

Consente all'operatore di collegarsi a un computer remoto senza password di accesso. In questo caso, l'utente locale deve approvare la connessione. Per utilizzare questa impostazione, all'avvio di ISL Light è necessario utilizzare i parametri della riga di comando successivi:

ISLLight.exe --username "<isl_online_username>" --password "<password>" --connect-search "<computer_description>/<computer_name>" --consent-message "<message to be displayed>"

Numero massimo sessioni attive in questo computer

Permette di impostare il numero massimo di sessioni attive su questo computer. Ad esempio, per limitare l'accesso a una sola connessione simultanea al computer, utilizzare il valore "1". L'impostazione predefinita è Illimitato.

Visualizza notifica di connessione in entrata

Consente al client quando viene stabilita una connessione al proprio computer di visualizzare una notifica di conto alla rovescia. È possibile specificare il timeout e le opzioni disponibili per l'utente locale. Dopo il timeout, l'azione predefinita viene eseguita se l'utente remoto può rifiutare la connessione.

Consenti all'utente locale di rifiutare la connessione

Questa opzione diventa disponibile se hai abilitato l'opzione "Visualizza notifica di connessione in entrata". L'utente locale vede una notifica che gli dà la possibilità di accettare o rifiutare la connessione stabilita dall'operatore.

Blocca il computer all'avvio della sessione

Blocca il computer remoto all'avvio della sessione. Per accedere dovrai inserire le informazioni dell'account .

Blocca il computer durante lo streaming e con nessuna connessione di rete

Se la connessione viene interrotta durante la connessione al computer remoto, il computer remoto viene automaticamente bloccato.

Blocca il computer al termine della sessione

Blocca automaticamente il computer remoto al termine della sessione.

Abilita schermo nero ad avvio sessione

L'utente locale quando la sessione remota è attiva vedrà una schermata nera.

Durata del ritardo prima che lo schermo nero venga interrotto dopo che è stato premuto ESC (in secondi)

Imposta il timeout in secondi che inizia quando premi ESC. Una volta scaduto, lo schermo nero verrà disabilitato e il client locale potrà vedere lo schermo. Il timeout massimo è di 180 secondi.

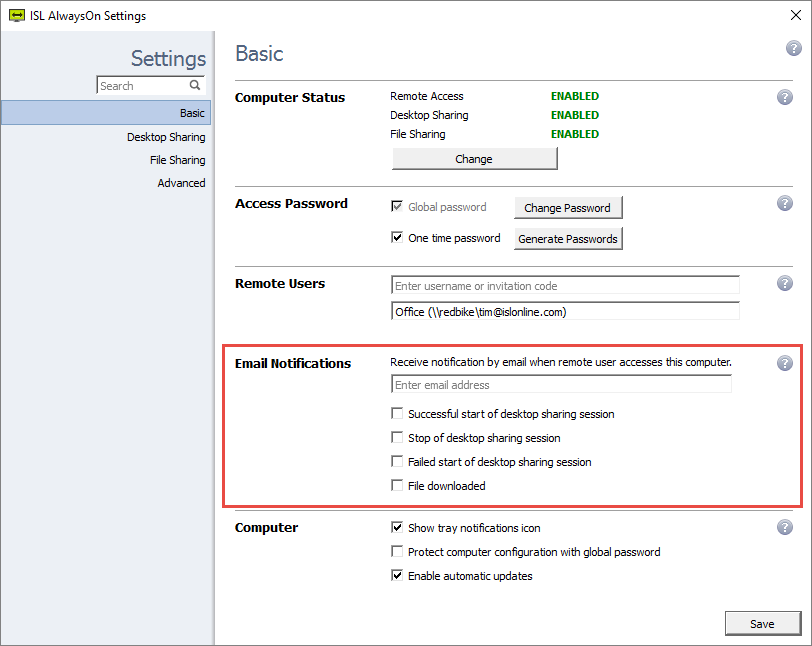

Notifiche email

Ricevi una notifica via email ogni volta che si avvia una sessione di accesso remoto, si interrompe, non riesce o viene scaricato un file in un computer specifico.

Leggi il manuale Guarda un video (0:58)

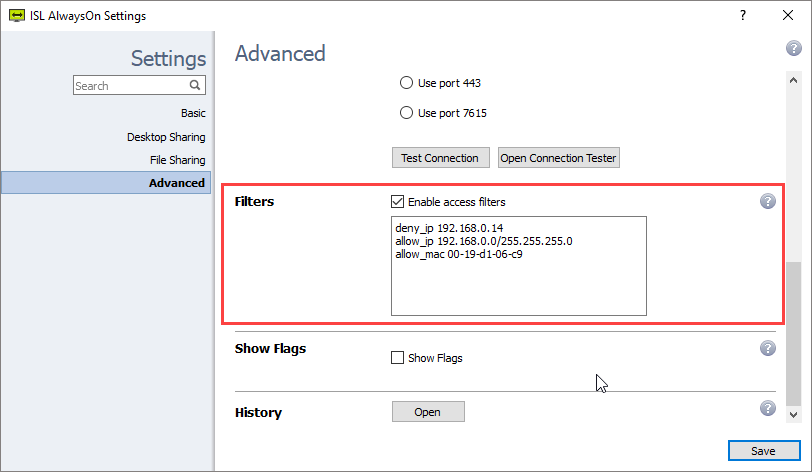

Filtri di accesso

Per motivi di sicurezza, potreste voler limitare l'uso del software ISL Online all'interno della vostra organizzazione. È possibile limitare l'accesso ai dati dei server ISL Online in base agli indirizzi IP e/o MAC. È possibile utilizzare la funzione "Consenti" per specificare gli elenchi di indirizzi IP/MAC autorizzati ad avviare una sessione di supporto remoto o ad accedere a un computer non presidiato. D'altra parte, è possibile utilizzare la funzione "deny" per specificare gli elenchi di indirizzi IP/MAC. Queste regole possono essere definite per un utente specifico o per l'intero dominio del server ISL Online.

Ad esempio, puoi consentire ai tuoi dipendenti di generare codici di sessione per una sessione di supporto remoto solo dall'ufficio (l'intervallo di indirizzi IP della tua azienda).

- deny_ip 192.168.0.14

- allow_ip 192.168.0.13/255.255.255.0

- allow_mac 00-19-d1-06-c9

Gli indirizzi IP e MAC possono essere falsificati, quindi i filtri da soli non sostituiscono una password di accesso sicura!

Leggi il manuale Guarda un video (0:56)

Filtraggio porte

Un buon software per desktop remoto funziona senza apportare modifiche al firewall.

Con ISL Online il tuo firewall può rimanere intatto poiché ISL Light avvia automaticamente una connessione in uscita, cercando di connettersi usando le porte 7615, 80 o 443.

Tuttavia, le organizzazioni più grandi potrebbero avere una politica in atto per quanto riguarda la configurazione dei loro firewall o proxy. Gli amministratori di sistema potrebbero voler aprire la porta 7615 solo per far passare direttamente il traffico ISL Online e continuare a filtrare il resto. Possono anche configurare un'eccezione per i nomi DNS o per gli indirizzi IP.

Indipendentemente dalla configurazione di rete, le applicazioni ISL Online tenteranno automaticamente diversi approcci per trovare un trasporto funzionante (rilevamento delle impostazioni proxy, utilizzo di WinINet, creazione di un tunnel, utilizzo del DNS jolly, ecc.). Quando si utilizza una connessione diretta, il firewall deve consentire la connessione tramite le porte necessarie per i protocolli STUN e TURN. La porta più comunemente utilizzata è la 3478, ma le connessioni relay vengono effettuate su porte alte a piacere.

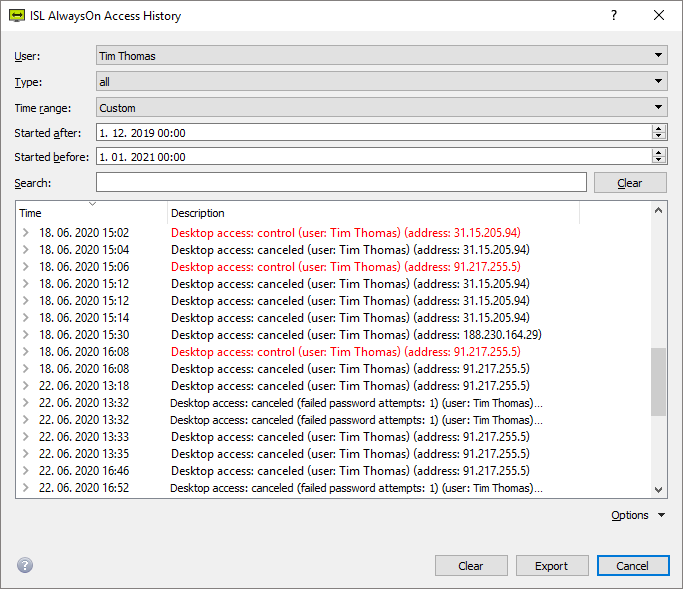

Cronologia accessi al computer

Cerca le connessioni che sono state stabilite all'interno del tuo account, data/ora delle connessioni desktop e altre informazioni utili.

Leggi il manuale Guarda un video (0:34)

Limitazione delle funzionalità

Il software di desktop remoto è uno strumento universale, usato praticamente in tutti i settori. Di conseguenza, esistono innumerevoli casi d'uso diversi che richiedono soluzioni molto flessibili che consentono di limitare le funzionalità per aderire a standard di sicurezza distinti.

ISL Online ti consente di limitare le funzionalità disponibili all'interno di una sessione: prendere il controllo del computer remoto, trasferire file tra cliente e operatore e molte altre funzionalità.

Un esempio di dove è essenziale limitare una funzionalità: un impiegato di banca dovrebbe essere in grado di vedere lo schermo del computer di un cliente, ma non dovrebbe mai essere in grado di iniziare a condividere il proprio desktop. In questo caso, la condivisione del desktop sul lato della scrivania può essere disabilitata.

Opzione intranet (solo LAN)

Alcune grandi organizzazioni usano ISL Online solo per il loro supporto interno in diverse località geografiche. In tali casi, il software di desktop remoto deve consentire di stabilire sessioni di desktop remoto solo all'interno di una rete locale (LAN).

Se prevedi di usare ISL Online solo all'interno della tua LAN (intranet), non è necessario un indirizzo IP pubblico. Hai solo bisogno di un indirizzo privato nell'intervallo delle reti private (come specificato in RFC 1918).

Domande principali

-

Quali porte devono essere aperte per la soluzione ospitata?

La porta 7615 è la scelta preferita e puoi pensarla come la porta ISL Online standard, proprio come 22 è ssh, 23 telnet, 25 smtp, 3389 rdp ecc. - puoi anche trovarla nell'elenco porte in wikipedia.

Avere una porta specifica è anche molto conveniente: se hai una certa politica aziendale e usi un firewall/proxy, ma desideri impostarlo per consentire il traffico ISL Online, ti chiediamo semplicemente di aprire la porta 7615 e tutti i prodotti ISL Online funzioneranno. Se usassimo solo 80/443, l'amministratore troverebbe difficile consentire l'accesso a ISL Online ma limitare altro traffico che passa anche attraverso la porta 80/443.

In generale, la prima cosa da considerare quando si ha a che fare con un ambiente proxy è verificare con l'amministratore di sistema/rete se è possibile inserire un'eccezione. Questo non significa che si disabilita completamente il proxy, semplicemente lascia passare direttamente il traffico di ISL Online e continua a filtrare il resto. Se il proxy supporta le eccezioni del nome DNS, consentire la connessione TCP in uscita diretta per la porta 7615 a *.islonline.net. Se il proxy supporta solo eccezioni all'indirizzo IP, controlla qui per un elenco aggiornato degli IP del nostro server. La connessione diretta offre le migliori prestazioni e ritardi minimi.

In un mondo ideale di connessioni dirette e politiche di sicurezza flessibili, la storia finirebbe qui, ma poiché ci sono molti clienti dietro firewall/proxy aziendali in cui è consentito solo il traffico http e https (quindi, porta 80 e/o 443) e gli amministratori di sistema/rete non vogliono o non sono autorizzati ad aggiungere eccezioni, anche noi supportiamo questo e le nostre applicazioni cercano di trovare un trasporto funzionante anche in quelle situazioni (rilevamento impostazioni del proxy, uso wininet, creazione tunnel, uso caratteri jolly dns - aiuto con alcuni proxy, ecc.).

Le situazioni in cui è coinvolto tale filtraggio possono subire ulteriori ritardi, principalmente a causa di timeout di trasporto nel processo di creazione della connessione. I prodotti ISL Online (a meno che tu non forzi un certo tipo di trasporto attraverso il registro o la riga di comando) provano sempre la connessione diretta usando la porta 7615 e se fallisce, provano le porte 80 e 443 con vari metodi proxy. Ogni tipo di trasporto ha un timeout di 7 secondi e su Windows proviamo 8 tipi di trasporto, quindi se quello che funziona è l'ultimo, questo significa quasi 1 minuto di ritardo. Se un cliente si lamenta di lunghi ritardi, la cosa migliore da fare è collegarsi al computer problematico e fare clic su 'Trova il trasporto migliore' nel nostro tester di connessione degli utenti. Ti visualizzerà un elenco di trasporti riusciti insieme alla velocità media di trasferimento, ritardi ecc. Questi risultati ti permetteranno di forzare il trasporto migliore. Sia tu che il tuo cliente apprezzerete il ridotto ritardo di connessione.

Se hai bisogno di aiuto quando hai a che fare con i prodotti ISL Online in ambienti proxy, puoi contattare il team di ISL Online per telefono, email o tramite la nostra chat live.

-

Per quanto tempo il sistema mantiene una sessione ISL Light?

Una sessione è attiva mentre ISL Light è attivo. Quando ISL Light è chiuso o solo la sessione è chiusa premendo il pulsante "Termina sessione", la sessione non è più attiva. Il sistema conserva le informazioni di base della sessione (numeri IP dei computer ISL Light e client, trascrizione della chat, quantità di dati trasferiti, ecc.). La sessione può anche essere terminata automaticamente dopo il tempo di inattività dell'utente specificato (collegamento). Il tempo di inattività conta come il tempo trascorso dall'ultima azione dell'utente sul computer.

-

Come devo configurare il mio firewall per un'esperienza ISL Online ottimale?

Se non si filtrano le connessioni in uscita, non è necessario apportare modifiche. Tuttavia, se si filtrano le connessioni in uscita, inserire nella whitelist tutte le connessioni a *.islonline.net, se il firewall consente la whitelist DNS. Se puoi autorizzare solo indirizzi IP, controlla la domanda successiva.

-

Come devo configurare il mio firewall per un'esperienza ottimale di ISL Online se il mio firewall non supporta l'elenco dei permessi DNS? Quali indirizzi IP devo consentire?

Fai riferimento a elenco server per un elenco aggiornato degli indirizzi IP dei nostri server. Tuttavia, tieni presente che l'elenco dei nostri server cambia nel tempo (vengono aggiunti nuovi server, i vecchi server vengono rimossi), quindi dovresti controllare il collegamento fornito di tanto in tanto e aggiornare il tuo firewall in modo appropriato. Invece, il proxy di inoltro ISL Online intermedio può essere configurato per ridurre al minimo l'elenco delle regole e mantenere la sua manutenzione al minimo. Per ulteriori informazioni, fai riferimento al manuale.

-

Quanto è sicuro il vostro software ISL Light per impedire agli "hacker" di accedere al mio computer mentre uso il vostro software?

ISL Light utilizza la crittografia SSL/TLS standard del settore. Puoi essere sicuro che la tua sessione è privata - è crittografata end-to-end - da ISL Light Client a ISL Light. Il client deve anche consentire ogni azione, quindi l'operazione non può semplicemente prendere il controllo del tuo computer. Non è necessario modificare nulla nelle impostazioni del sistema operativo. Per ulteriori informazioni, fai riferimento a sicurezza.

-

La sessione continua se il mio IP locale si modifica nel mezzo della sessione?

Sì, ISL Light si riconnette al server, è quasi come se avessi scollegato il cavo e lo avessi ricollegato.

Continua a leggere: Ulteriori informazioni sulla sicurezza